QR Kodlarla Tarayıcı İzolasyonuna Yeni Saldırı Tekniği

QR Kodlarla Tarayıcı İzolasyonunu Aşma Yöntemi Keşfedildi! Mandiant, tarayıcı izolasyon teknolojisini aşmak için QR kod tabanlı yenilikçi bir saldırı tekniği geliştirdi. Bu yöntem, C2 sunucularından kötü amaçlı komutların iletilmesini sağlarken, mevcut güvenlik önlemlerinin yetersizliğini ortaya koyuyor. Ancak, teknik bazı sınırlamalar ve düşük verim nedeniyle henüz yaygın bir tehdit oluşturmuyor.

Siber Güvenlikte Yeni Bir Yöntem: Mandiant'ın Keşfi

Mandiant, tarayıcı izolasyonunu aşmak için yenilikçi bir yol keşfetti. Bu teknik, QR kodlarını kullanarak komuta-kontrol (C2) iletişimini sağlamayı ve güvenlik mekanizmalarını devre dışı bırakmayı hedefliyor. Ancak bu yöntem, avantajlarının yanı sıra belirli sınırlamalara da sahip.

Tarayıcı İzolasyonu Nedir ve Nasıl Çalışır?

Tarayıcı izolasyonu, kullanıcı cihazını kötü amaçlı yazılımlardan korumak için web tarayıcı işlemlerini bulut tabanlı sanal makinelerde gerçekleştiren bir güvenlik çözümüdür. Bu teknoloji, yalnızca güvenli piksel akışı sunarak saldırıları engeller. Ancak Mandiant, bu sistemin görsel içeriği filtrelemediğini fark ederek QR kodlarıyla bir açık oluşturmayı başardı.

Mandiant'ın Saldırı Tekniği

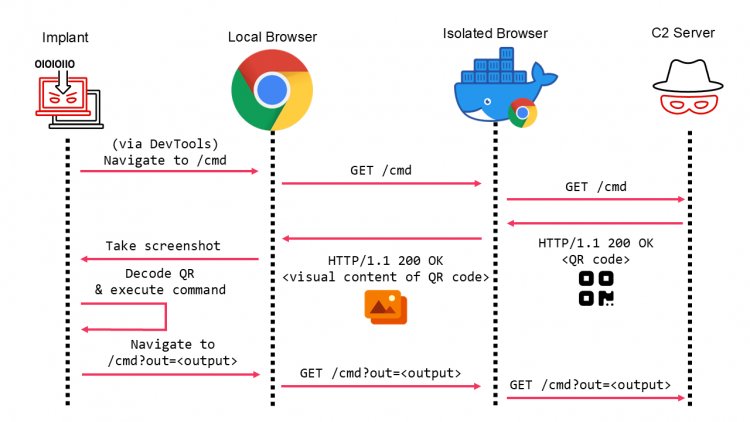

Yeni teknik, kötü amaçlı verileri bir QR kod aracılığıyla iletmeyi temel alıyor. Tarayıcı izolasyonunda görsel içerik filtrelenmediği için QR kodu kullanılarak C2 sunucusundan gelen komutlar hedef sisteme aktarılabiliyor.

Adım Adım Saldırı Süreci:

- Kod Görüntüleme: İzole edilmiş tarayıcı, QR kodu barındıran sayfayı işler.

- Kod Çözümleme: Kötü amaçlı implant, QR kodunun içeriğini analiz eder ve komutları alır.

- Komut Çalıştırma: Alınan komutlar cihazda çalıştırılır ve sonuçlar saldırgan sunucusuna gönderilir.

Yöntemin Avantajları ve Sınırları

Bu teknik, siber saldırılarda yaratıcı bir yaklaşım sunsa da belirli pratik kısıtlamalarla karşı karşıyadır.

Kısıtlamalar:

- Veri Sınırı: QR kod başına en fazla 2.189 bayt veri taşınabilir.

- İşlem Süresi: Verilerin işlenmesi yaklaşık 5 saniye sürer, bu da saldırının hızını düşürür.

- Güvenlik Önlemleri: Alan adı kontrolü ve veri kaybı önleme sistemleri yöntemi tespit edebilir.

Geliştirilmiş C2 İletişim Döngüsü

Mandiant’ın geliştirdiği yöntem, tarayıcı izolasyonuna rağmen kötü amaçlı komutların iletilmesine olanak tanır. Bu süreç, tarayıcı trafiğini izlemek için otomasyon araçları ve başsız tarayıcıların kullanılmasıyla gerçekleştirilir.

İletişim Süreci:

- C2 sunucusu, QR kodu içeren bir HTML sayfası sunar.

- İzole edilmiş tarayıcı, bu sayfayı işler ve verileri güvenli olmayan bir şekilde cihazlara iletir.

- Yerel implant, QR kodu analiz ederek komutları yürütür ve sonuçları sunucuya gönderir.

Siber Güvenlik Önlemleri

Bu tür tehditlere karşı şirketler ve bireyler için önerilen adımlar şunlardır:

- Başsız Tarayıcı İzleme: Tarayıcı otomasyon araçlarının veri trafiği kontrol edilmelidir.

- QR Kod Güvenliği: Tüm QR kodlara bağlı veri trafiği izlenmeli ve anormallikler rapor edilmelidir.

- Güvenlik Protokollerinin Geliştirilmesi: Alan adı itibar kontrolü gibi önlemler artırılmalıdır.

Yeni Nesil Tehditlere Karşı Hazırlıklı Olun

QR kod tabanlı saldırılar henüz yaygın olmasa da, bu yöntem siber güvenlik sistemlerinin sürekli geliştirilmesi gerektiğini gösteriyor. Tarayıcı izolasyonu gibi teknolojiler, tek başına yeterli koruma sağlamaktan uzaktır ve yeni nesil tehditlere karşı daha güçlü mekanizmalar gereklidir.