DoubleClickjacking Web Hesaplarını Tehdit Eden Saldırı

DoubleClickjacking, kullanıcıları aldatıcı çift tıklama işlemleriyle hedef alarak hesap ele geçiren yeni bir siber tehdit türüdür. Bu saldırı, mevcut güvenlik önlemlerini aşarak ciddi veri ihlallerine yol açabilir.

DoubleClickjacking: Hesaplarınızı Ele Geçirebilecek Tehlikeli Saldırı

Son zamanlarda ortaya çıkan DoubleClickjacking, hesap güvenliğini tehdit eden yeni bir siber saldırı türü olarak dikkat çekiyor. Bu saldırı, web güvenlik önlemlerini aşarak, kullanıcıları zararsız görünen çift tıklama işlemleriyle kandırarak hesapları ele geçirebiliyor. Güvenlik araştırmacısı Paulos Yibelo tarafından keşfedilen bu tehdit, tıklamalar arasındaki zamanlamayı manipüle ederek ciddi riskler yaratıyor.

DoubleClickjacking Saldırısı Nasıl Çalışır?

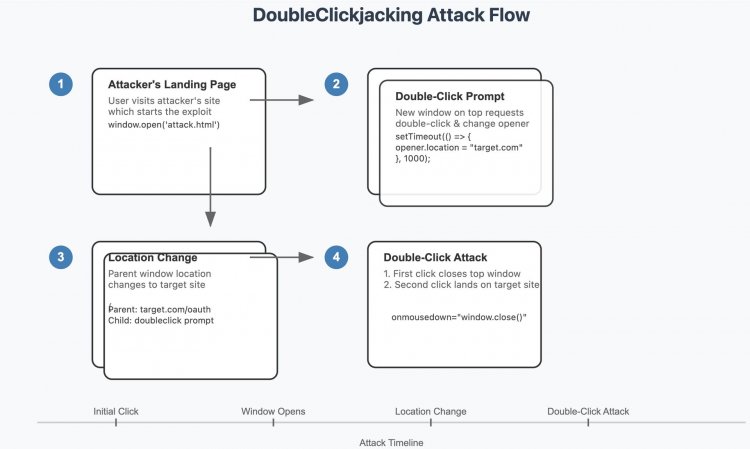

DoubleClickjacking, kullanıcıları gizli veya dikkatlice yerleştirilmiş düğmelere farkında olmadan tıklamaya zorlayan bir tür tıklama kaçırma (clickjacking) saldırısıdır. Mevcut tarayıcı güvenlik önlemleri, bu tür saldırılara karşı güçlendirilmiş olsa da, DoubleClickjacking bu önlemleri geçmeyi başarıyor. Saldırının mantığı, kullanıcıları çift tıklamaya yönlendirerek bir dizi manipülasyon gerçekleştirmektir.

Bu saldırı genellikle şu şekilde işler: Kullanıcı, zararsız bir komutla karşılaşır ve çift tıklama yapması gerektiğine inanarak, işlemi başlatır. Ancak, saldırgan, bu işlem sırasında ana tarayıcı penceresinin içeriğini değiştirir ve kullanıcıyı OAuth yetkilendirme kutusu gibi hassas bir sayfaya yönlendirir. İkinci tıklama ile birlikte, saldırganlar kötü amaçlı eylemlerini gerçekleştirmek için yetki elde ederler.

Etkilenen Web Siteleri ve Riskler

Bu tür bir saldırı, hedeflenen kullanıcının bir saldırganın web sitesini ziyaret etmesiyle başlar. Kullanıcı, robot olmadığını doğrulamak için çift tıklama yapmaya kandırılır. Ancak, çift tıklama yapılmadan önce, tarayıcıdaki içerik değiştirilir ve saldırgan, ilk tıklama ile içeriği değiştirir, ikinci tıklama ile ise hassas verilere veya hesap ayarlarına erişim sağlar. Bu, kullanıcı hesaplarının ele geçirilmesine ve kritik verilere yetkisiz erişime neden olabilir. Salesforce, Slack ve Shopify gibi OAuth kullanan büyük platformlar, bu tür bir saldırıya karşı savunmasızdır.

Geleneksel Savunmaların Yetersizliği

Geleneksel savunma yöntemleri, özellikle X-Frame-Options ve İçerik Güvenlik Politikaları (CSP), tıklama korsanlığını engellemeye yönelik olsa da, DoubleClickjacking karşısında yetersiz kalmaktadır. Saldırı, yalnızca minimal kullanıcı etkileşimi gerektirir—sadece çift tıklama yapmanız yeterlidir—bu da onu son derece aldatıcı hale getirir. Ayrıca, sadece web siteleri değil, kripto cüzdanları veya VPN uzantıları gibi tarayıcı araçları da bu saldırılardan etkilenebilir, bu da finansal işlemleri ve güvenlik özelliklerini riske atar.

Riski Azaltma Yöntemleri

Bu tür saldırılara karşı savunma geliştirmek için bazı stratejiler önerilmektedir. Geliştiriciler, hassas düğmelerin kasıtlı bir kullanıcı etkileşimi gerçekleşene kadar devre dışı bırakılmasını sağlayacak çözümler sunabilir. Örneğin, JavaScript kullanarak, fare hareketi veya tuş basışları gibi etkileşimler gerçekleşene kadar düğmeleri devre dışı bırakmak etkili olabilir. Uzun vadede ise, tarayıcı satıcılarının Double-Click-Protection gibi yeni güvenlik standartları getirmesi teşvik edilmektedir.